Le Growth Hacking - 2e éd. - 8 semaines pour doubler le nombre de vos prospects 8 semaines pour doubler le nombre de vos prospects - broché - Frédéric Canevet, Grégoire Gambatto, Olivier Zongo-Martin - Achat Livre ou ebook | fnac

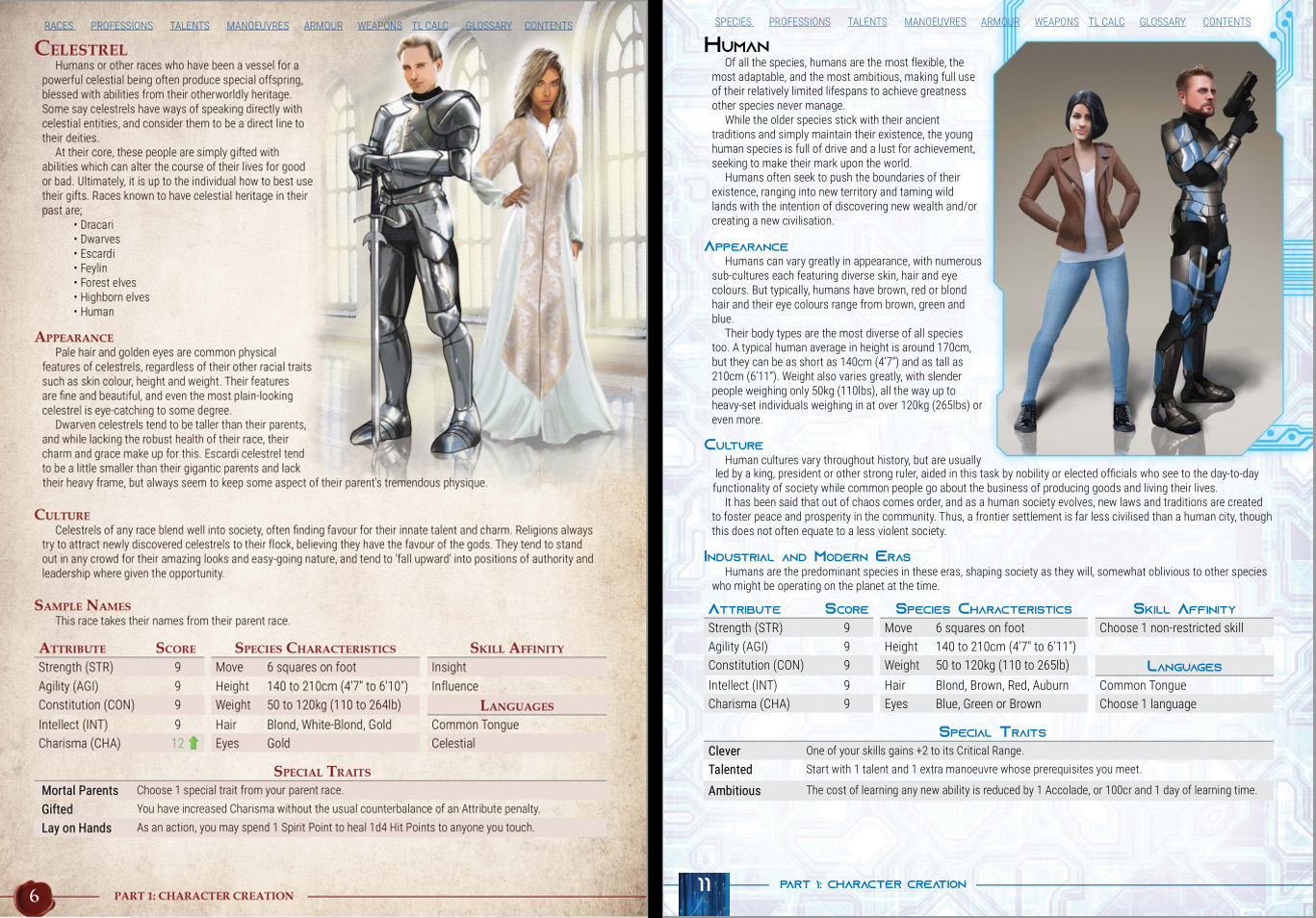

Eclipse Phase Second Edition - Posthuman Studios LLC | Eclipse Phase | Eclipse Phase core rulebooks | Print on Demand | Eclipse Phase Second Edition | DriveThruRPG.com

![PDF] Sécurité informatique (Hacking) cours et formation gratuit PDF] Sécurité informatique (Hacking) cours et formation gratuit](https://www.bestcours.com/documents/covers/0193-formation-hacking-piratage.pdf.png)